Autor:

Gregory Harris

Datum Stvaranja:

11 Travanj 2021

Datum Ažuriranja:

1 Srpanj 2024

Sadržaj

- Koraci

- Metoda 1 od 3: SQL Injection

- Metoda 2 od 3: Razbijanje root lozinke

- Metoda 3 od 3: Nedostaci baze podataka

- Savjeti

- Upozorenja

Da biste zaštitili bazu podataka od hakera, morate razmišljati poput hakera. Da ste haker, koje biste podatke tražili? Kako biste ga dobili? Postoji mnogo različitih vrsta baza podataka i mnogo načina za njihovo hakiranje. Često hakeri pokušavaju razbiti root lozinku ili upotrijebiti exploit. Ako ste upoznati sa SQL izrazima i osnovnim konceptima baze podataka, pokušajte razbiti jedan od njih.

Koraci

Metoda 1 od 3: SQL Injection

1 Saznajte ima li baza podataka ranjivosti. Za ovu metodu morate razumjeti operatere baze podataka. Pokrenite svoj preglednik i otvorite sučelje stranice za prijavu u bazu podataka. Zatim u polje za korisničko ime upišite ‘(jedan navod). Pritisnite Prijava. Ako primite pogrešku "SQL iznimka: Navedeni niz nije ispravno dovršen" ili "Nevažeći znak", baza podataka je osjetljiva na SQL ubrizgavanje.

1 Saznajte ima li baza podataka ranjivosti. Za ovu metodu morate razumjeti operatere baze podataka. Pokrenite svoj preglednik i otvorite sučelje stranice za prijavu u bazu podataka. Zatim u polje za korisničko ime upišite ‘(jedan navod). Pritisnite Prijava. Ako primite pogrešku "SQL iznimka: Navedeni niz nije ispravno dovršen" ili "Nevažeći znak", baza podataka je osjetljiva na SQL ubrizgavanje.  2 Pronađite broj stupaca. Vratite se na stranicu za prijavu u bazu podataka (ili bilo koju drugu adresu koja završava s "id =" ili "catid =") i kliknite na adresnu traku. Pritisnite razmak iza adrese i unesite red za 1, a zatim pritisnite ↵ Unesite... Povećajte broj na 2 i pritisnite ↵ Unesite... Nastavite povećavati narudžbu dok se ne pojavi pogreška. Broj koji ste unijeli prije pogrešno napisanog broja bit će stvarni broj stupaca.

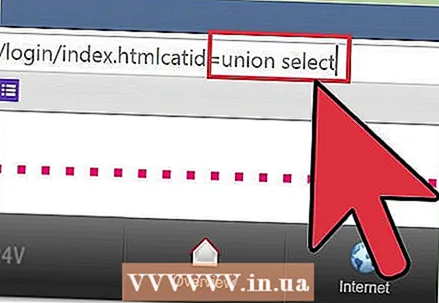

2 Pronađite broj stupaca. Vratite se na stranicu za prijavu u bazu podataka (ili bilo koju drugu adresu koja završava s "id =" ili "catid =") i kliknite na adresnu traku. Pritisnite razmak iza adrese i unesite red za 1, a zatim pritisnite ↵ Unesite... Povećajte broj na 2 i pritisnite ↵ Unesite... Nastavite povećavati narudžbu dok se ne pojavi pogreška. Broj koji ste unijeli prije pogrešno napisanog broja bit će stvarni broj stupaca.  3 Saznajte koji postovi prihvaćaju upite za pretraživanje. Pronađite adresnu traku i promijenite kraj adrese iz catid = 1 ili id = 1 u catid = -1 ili id = -1. Pritisnite razmaknicu i unesite union union 1,2,3,4,5,6 (ako ima 6 stupaca).Brojanje mora biti do ukupnog broja stupaca, a svaka znamenka odvojena zarezom. Kliknite na ↵ Unesite i vidjet ćete brojeve svih stupaca koji prihvaćaju upite.

3 Saznajte koji postovi prihvaćaju upite za pretraživanje. Pronađite adresnu traku i promijenite kraj adrese iz catid = 1 ili id = 1 u catid = -1 ili id = -1. Pritisnite razmaknicu i unesite union union 1,2,3,4,5,6 (ako ima 6 stupaca).Brojanje mora biti do ukupnog broja stupaca, a svaka znamenka odvojena zarezom. Kliknite na ↵ Unesite i vidjet ćete brojeve svih stupaca koji prihvaćaju upite.  4 Unesite SQL izraze u stupac. Na primjer, ako želite saznati ime trenutnog korisnika i umetnuti kôd u stupac 2, izbrišite sve nakon id = 1 u adresnoj traci i pritisnite razmaknicu. Zatim upišite union select 1, concat (user ()), 3,4,5,6--. Kliknite na ↵ Unesite a na zaslonu će se prikazati ime trenutnog korisnika baze podataka. Unesite različite SQL izraze za prikaz različitih informacija, poput popisa korisničkih imena i lozinki za razbijanje.

4 Unesite SQL izraze u stupac. Na primjer, ako želite saznati ime trenutnog korisnika i umetnuti kôd u stupac 2, izbrišite sve nakon id = 1 u adresnoj traci i pritisnite razmaknicu. Zatim upišite union select 1, concat (user ()), 3,4,5,6--. Kliknite na ↵ Unesite a na zaslonu će se prikazati ime trenutnog korisnika baze podataka. Unesite različite SQL izraze za prikaz različitih informacija, poput popisa korisničkih imena i lozinki za razbijanje.

Metoda 2 od 3: Razbijanje root lozinke

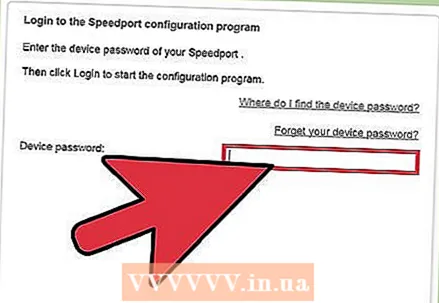

1 Pokušajte se prijaviti kao superkorisnik koristeći zadanu lozinku. Neke baze podataka nemaju zadanu lozinku superkorisnika (administratora), pa se pokušajte prijaviti sa praznom lozinkom. Druge baze podataka imaju zadanu lozinku koja se lako može pronaći na forumu za tehničku podršku.

1 Pokušajte se prijaviti kao superkorisnik koristeći zadanu lozinku. Neke baze podataka nemaju zadanu lozinku superkorisnika (administratora), pa se pokušajte prijaviti sa praznom lozinkom. Druge baze podataka imaju zadanu lozinku koja se lako može pronaći na forumu za tehničku podršku.  2 Isprobajte uobičajene lozinke. Ako administrator ima račun zaštićen lozinkom (što je vrlo vjerojatno), pokušajte koristiti uobičajene kombinacije korisničkog imena i lozinke. Neki hakeri javno objavljuju popise ispucalih lozinki, a koriste posebne programe za krekiranje. Isprobajte različite kombinacije korisničkog imena i lozinke.

2 Isprobajte uobičajene lozinke. Ako administrator ima račun zaštićen lozinkom (što je vrlo vjerojatno), pokušajte koristiti uobičajene kombinacije korisničkog imena i lozinke. Neki hakeri javno objavljuju popise ispucalih lozinki, a koriste posebne programe za krekiranje. Isprobajte različite kombinacije korisničkog imena i lozinke. - Zbirku zaporki možete pronaći na ovoj pouzdanoj web lokaciji: https://github.com/danielmiessler/SecLists/tree/master/Passwords.

- Ručni unos lozinki može potrajati jako dugo, ali ipak pokušajte sa srećom, pa tek onda prijeđite na teško topništvo.

3 Upotrijebite program za razbijanje lozinki. Koristite razne programe i pokušajte razbiti lozinku unošenjem tisuća riječi i kombinacija slova, brojeva i simbola.

3 Upotrijebite program za razbijanje lozinki. Koristite razne programe i pokušajte razbiti lozinku unošenjem tisuća riječi i kombinacija slova, brojeva i simbola. - Popularni programi za razbijanje lozinki su: DBPwAudit (za Oracle, MySQL, MS-SQL i DB2) i Access Passview (za MS Access). Uz njihovu pomoć možete razbiti lozinku mnogih baza podataka. Na Googleu možete pronaći i jailbreak program posebno osmišljen za vašu bazu podataka. Na primjer, u okvir za pretraživanje unesite oracle db hack program ako želite hakirati Oracle bazu podataka.

- Ako imate račun na poslužitelju na kojem se nalazi baza podataka, pokrenite program za razbijanje raspršivača (poput Ivana Trbosjeka) i pokušajte razbiti datoteku zaporke. Raspršena datoteka nalazi se na različitim mjestima u različitim bazama podataka.

- Preuzimajte programe samo s pouzdanih web lokacija. Prije uporabe pažljivo proučite programe.

Metoda 3 od 3: Nedostaci baze podataka

1 Pronađite eksploat. Sectools.org već deset godina sastavlja popis različitih obrana (uključujući iskorištavanja). Njihovi programi imaju dobru reputaciju i koriste ih administratori sustava za zaštitu svojih sustava u cijelom svijetu. Otvorite njihov popis eksploatacija (ili ih pronađite na drugom pouzdanom web mjestu) i potražite programe ili tekstualne datoteke koje mogu prodrijeti u baze podataka.

1 Pronađite eksploat. Sectools.org već deset godina sastavlja popis različitih obrana (uključujući iskorištavanja). Njihovi programi imaju dobru reputaciju i koriste ih administratori sustava za zaštitu svojih sustava u cijelom svijetu. Otvorite njihov popis eksploatacija (ili ih pronađite na drugom pouzdanom web mjestu) i potražite programe ili tekstualne datoteke koje mogu prodrijeti u baze podataka. - Još jedno web mjesto s popisom iskorištavanja je www.exploit-db.com. Idite na njihovu web stranicu i kliknite vezu "Traži", a zatim pronađite bazu podataka koju želite hakirati (na primjer, "oracle"). Unesite captcha u odgovarajuće polje i kliknite gumb za pretraživanje.

- Svakako istražite sve iskorištavanja koja namjeravate testirati kako biste znali što učiniti ako se pojavi problem.

2 Pronađite ranjivu mrežu čuvajući se. Wardriving je vožnja (vožnja biciklom ili hodanje) po području s omogućenim softverom za skeniranje mreže (poput NetStumblera ili Kismeta) u potrazi za nezaštićenim mrežama. Tehnički gledano, skrbništvo je legalno, ali ilegalne aktivnosti s interneta koje ste pronašli čuvanjem nisu.

2 Pronađite ranjivu mrežu čuvajući se. Wardriving je vožnja (vožnja biciklom ili hodanje) po području s omogućenim softverom za skeniranje mreže (poput NetStumblera ili Kismeta) u potrazi za nezaštićenim mrežama. Tehnički gledano, skrbništvo je legalno, ali ilegalne aktivnosti s interneta koje ste pronašli čuvanjem nisu.  3 Iskoristite rupu baze podataka iz ranjive mreže. Ako radite nešto što ne biste trebali, klonite se weba. Povežite se putem bežične veze s jednom od otvorenih mreža koje ste pronašli čuvajući se i pokrenite odabrani exploit.

3 Iskoristite rupu baze podataka iz ranjive mreže. Ako radite nešto što ne biste trebali, klonite se weba. Povežite se putem bežične veze s jednom od otvorenih mreža koje ste pronašli čuvajući se i pokrenite odabrani exploit.

Savjeti

- Uvijek čuvajte važne podatke iza vatrozida.

- Zaštitite svoju bežičnu mrežu lozinkom kako biste spriječili čuvare da koriste vašu kućnu mrežu za pokretanje podviga.

- Pronađite druge hakere i pitajte ih za neke savjete.Ponekad se najkorisnije znanje o radu hakera ne može pronaći u javnoj domeni.

Upozorenja

- Saznajte više o zakonima i posljedicama hakiranja u vašoj zemlji.

- Nikada ne pokušavajte dobiti nezakonit pristup uređaju sa svoje mreže.

- Prijava u tuđu bazu podataka je nezakonita.