Autor:

Lewis Jackson

Datum Stvaranja:

9 Svibanj 2021

Datum Ažuriranja:

1 Srpanj 2024

Sadržaj

Najbolji način da se osigura da baza podataka bude sigurna od hakera je razmišljati poput hakera. Da ste haker, kakve biste informacije tražili? Što ćete učiniti da dobijete te podatke? Postoje razne metode za hakiranje različitih vrsta baza podataka, ali većina hakera pokušat će provaliti lozinke na visokoj razini ili izvršiti napade na baze podataka. Ako ste upoznati s SQL naredbama i razumijete osnovne programske jezike, možete pokušati hakirati bazu podataka.

Koraci

Metoda 1 od 3: SQL ubrizgavanjem

Identificirajte slabe točke baze podataka. Morate biti sposobni rukovati naredbama baze podataka prije nego što primijenite ovu metodu. Prvo otvorite zaslon za prijavu na web sučelje baze podataka u pregledniku i upišite ’ (apostrof) u polju korisničkog imena. Kliknite "Prijava". Ako se pojavi pogreška "SQL iznimka: citirani niz nije pravilno završen" ili "nevažeći znak", bazu podataka lako je kompromitirati. Tehnika ubrizgavanja SQL-a.

Pronađite broj stupaca. Vratite se na stranicu za prijavu baze podataka (ili bilo koji drugi URL koji završava s "id =" ili "catid =") i kliknite na adresnu traku preglednika. Nakon URL-a pritisnite razmak i upišiteporedaj po 1 pa pritisnite ↵ Enter. Povećajte na 2 i pritisnite ↵ Enter. Nastavite povećavati dok ne dobijete pogrešku. Stvarni broj stupca je broj upisan prije broja da sustav prijavljuje pogrešku.

Pronađite stupac koji će prihvatiti varijablu. Promijenite ga na kraju URL-a u adresnoj tracikatida = 1 dobroid = 1 postajekatida = -1 iliid = -1.Pritisnite razmaknicu i upišiteunija odaberite 1,2,3,4,5,6 (ako postoji 6 stupaca). Morate unijeti brojeve u uzlaznom redoslijedu do ukupnog broja stupaca i odvojiti ih zarezima. Pritisnite ↵ Enter, broj svakog stupca prihvatit će varijablu.

Ubrizgajte SQL izraz u stupac. Na primjer, ako želite znati trenutnog korisnika i ubrizgati sadržaj u stupac 2, izbrišite sve nakon dijela id = 1 u URL-u i pritisnite razmak. Zatim uđiteunion odaberite 1, concat (user ()), 3,4,5,6- i pritisnite ↵ Enter, trenutno korisničko ime baze podataka prikazat će se na ekranu. Odaberite SQL naredbu da biste dobili potrebne informacije, poput popisa korisničkih imena i lozinki za razbijanje. oglas

Metoda 2 od 3: Probijanje lozinke visoke razine baze podataka

Pokušajte se prijaviti kao napredni korisnik sa zadanom lozinkom. Neke baze podataka prema zadanim postavkama nemaju glavnu lozinku (admin - admin), tako da polje lozinke možete ostaviti prazno. Drugi imaju zadane lozinke koje se lako mogu pronaći na forumima tehničke podrške o bazi podataka.

Isprobajte popularne lozinke. Ako je administratorski račun zaštitio lozinkom (vrlo često), možete isprobati uobičajene fraze kombinacija korisničkog imena i lozinke. Neki hakeri objavljuju popis lozinki koje provale prilikom korištenja alata za reviziju. Isprobajte neke kombinacije korisničkog imena i lozinke.

- Stranica https://github.com/danielmiessler/SecLists/tree/master/Passwords poznata je po popisu lozinki koje hakeri prikupljaju.

- Ručno pogađanje lozinke može potrajati, ali možete je isprobati prije nego što primijenite složenije načine, jer to ništa ne košta.

Upotrijebite alat za provjeru lozinke. Možete koristiti razne alate da isprobate tisuće rječnika i slovno / alfanumeričkih kombinacija grubim napadima dok lozinka ne pukne.

- DBPwAudit (za Oracle, MySQL, MS-SQL i DB2) i Access Passview (za MS Access) popularni su alati za provjeru lozinki koji mogu raditi na većini baza podataka. Google također možete potražiti novije alate za provjeru lozinke koji su specifični za određene baze podataka. Na primjer, ako hakirate Oracle bazu podataka, potražite ključnu riječ

alat za provjeru lozinke oracle db. - Ako imate račun na poslužitelju koji je domaćin bazi podataka, možete izvršiti alat za raspršivanje poput Ivana Trbosjeka za dešifriranje datoteke lozinke baze podataka. Mjesto hash datoteke varirat će od baze podataka do baze podataka.

- Alate preuzimajte samo s web lokacija kojima vjerujete. Prije njegovog korištenja napravite mrežno istraživanje o odabranom alatu.

- DBPwAudit (za Oracle, MySQL, MS-SQL i DB2) i Access Passview (za MS Access) popularni su alati za provjeru lozinki koji mogu raditi na većini baza podataka. Google također možete potražiti novije alate za provjeru lozinke koji su specifični za određene baze podataka. Na primjer, ako hakirate Oracle bazu podataka, potražite ključnu riječ

Metoda 3 od 3: Napad na bazu podataka.

Pronađite exploit za izvršenje. Sectools.org opći je imenik sigurnosnih alata (uključujući exploit) koji djeluje više od deset godina. Njihov je alat prilično ugledan i koriste ga mnogi administratori sustava širom svijeta za provjeru mrežne sigurnosti. U njihovom direktoriju "Eksploatacija" (ili na drugoj pouzdanoj web lokaciji) potražite alat ili tekstualnu datoteku koja bi vam mogla pomoći u napadu na sigurnosnu ranjivost baze podataka.

- Još jedna eksploatirajuća stranica je www.exploit-db.com. Idite na gornju web stranicu i kliknite vezu Pretraži za traženje vrste baze podataka koju želite hakirati (npr. "Oracle"). U ponuđeni okvir unesite Captcha kôd i pretražite.

- Morate pažljivo proučiti sav exploit koji će pokušati upravljati u slučaju da se pojavi problem.

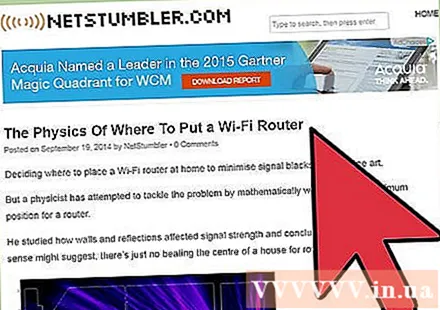

Pronađite ranjive mreže kojima ćete pristupiti (zaštita). Wardriving je čin vožnje automobila (čak i vožnja biciklom ili pješačenje) oko područja i korištenje mrežnog alata za skeniranje (poput NetStumbler / Kismet) u svrhu pronalaženja nesigurnih mreža. U osnovi, ovo ponašanje ne krši zakon. Ali moguće je da sami pristupite internetu i radite ilegalne stvari.

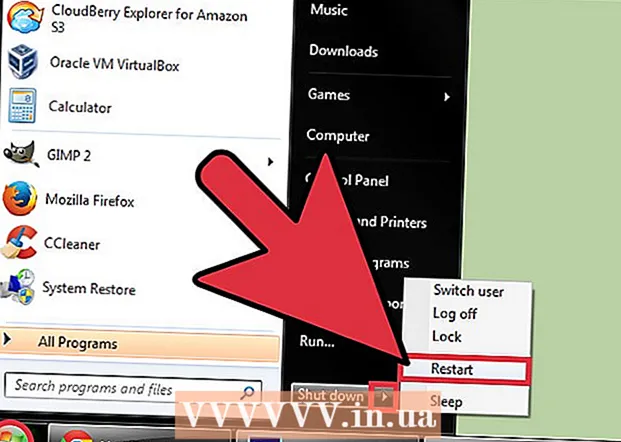

Upotrijebite exploit za napad na bazu podataka s mreže kojoj ste upravo pristupili. Ako planirate raditi nešto što ne bi trebalo biti, tada korištenje vaše kućne mreže nije dobra ideja. Pronađite i pristupite nesigurnom Wi-Fi mreži, a zatim napadnite bazu podataka eksploatacijom koju ste istražili i odabrali. oglas

Savjet

- Osjetljivi podaci moraju biti zaštićeni iza vatrozida.

- Šifrirajte Wi-Fi lozinkom tako da neovlašteni pristupi ne mogu koristiti vašu kućnu mrežu za napad na vašu bazu podataka.

- Možete pronaći hakera i zatražiti savjet. Ponekad najbolje stvari nisu na Internetu.

Upozorenje

- Morate razumjeti zakone i posljedice hakiranja baza podataka u Vijetnamu.

- Nikad ne pristupajte nijednom računalu iz vaše privatne mreže.

- Pristup bazi podataka druge osobe je protuzakonit.